Utilisez-vous le cloud en toute

sécurité ?

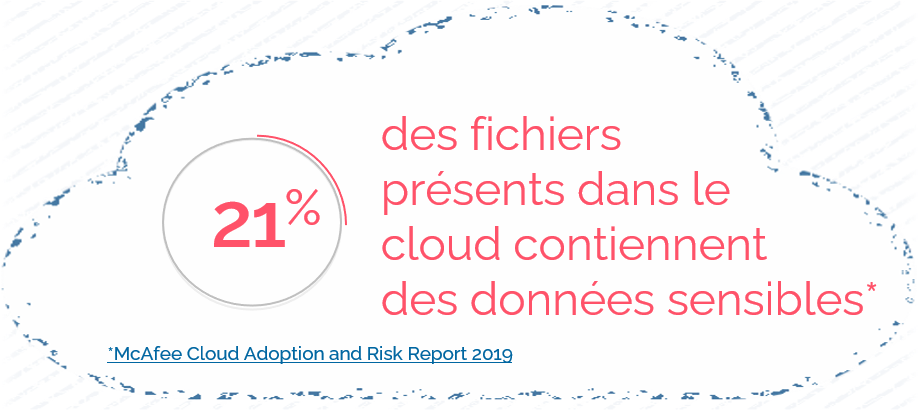

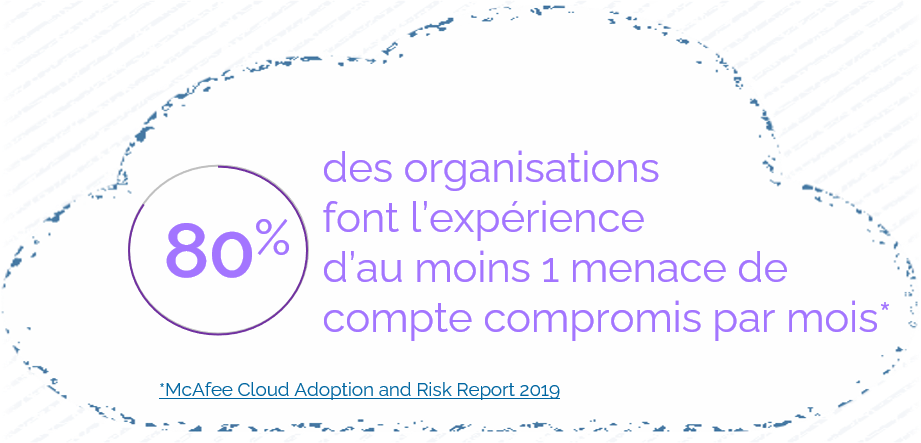

Le Cloud lui-même n’est pas « moins » sécurisé que les Data Centers existants ou les environnements existants sur site. Nous entendons de plus en plus parler d’incidents de sécurité dans le Cloud… alors que de plus en plus de données vont dans le Cloud… et que les « méchants » les suivent.

La question que les entreprises doivent se poser n’est pas « mon cloud est-il sécurisé », mais plutôt « est-ce que j’utilise le cloud en toute sécurité ».

Pour toute organisation, tirer parti de tous les avantages du cloud nécessite une approche solide de la cybersécurité afin de protéger les données sensibles qui sont partagées entre les environnements de cloud public et de cloud privé à un coût acceptable.

Eviden an atos business vous aide à maintenir un contrôle centralisé sur la gestion des identités et des accès, ainsi que sur les clés de chiffrement, avec une approche unique de sécurité du cloud.

Nous suivre et nous contacter :

![]()

Magazine

Découvrez le magazine #EvidenDigitalSecurityMag sur la sécurité du cloud : « Security enlightening your cloud »

Qu’est-ce qui fait d’Eviden un partenaire privilégié qui renforce la confiance

dans le cloud public ?

En savoir plus sur les partenariats et la vision que nous partageons avec les principaux fournisseurs de services de cloud public.

Eviden & AWS : une puissance combinée

Découvrez comment les services AWS Native Security d’Eviden améliorent le niveau de sécurité, de détection des menaces et de conformité en se basant sur les fonctionnalités natives d’AWS.

L’alliance Eviden & Google

Eviden et Google Cloud forment un partenariat mondial pour fournir aux entreprises des solutions de cloud hybride sécurisé, d’apprentissage automatique (Marchine Learning) et de collaboration.

Un portefeuille de sécurité pour les technologies Microsoft

Eviden dispose d’un portefeuille en pleine croissance de services construits avec les technologies Microsoft, basés sur les offres de services de sécurité managés d’Eviden.

![]()

Évaluation de la maturité et conseil

Comment transformer votre sécurité pour améliorer la sécurité de votre entreprise via le cloud et garder le contrôle total de vos données sensibles ?

Prenant la maturité de la sécurité de l’organisation du client comme point d’entrée, ainsi que le contexte réglementaire client et les cibles du programme de transformation du cloud, Eviden Cloud Security Consulting déterminera comment l’organisation, la gouvernance, les processus et les contrôles de la sécurité informatique du client doivent être transformés lorsque le service informatique passe au Cloud (et à quelle vitesse). L’ajout d’une couche Cloud dans la politique de classification des données client est également un élément clé.

- Evaluationdes risques : Obtenez une visibilité sur l’emplacement de vos données et déterminez un plan d’action pour la mise en conformité >> Cloud Security Assessment

- Sécurité & contrôle des données : Gardez un contrôle total et protégez vos données critiquesoù qu’elles se déplacent dans le Cloud, conformément aux réglementations qui leur sont applicables

- Feuille de route pour la sécurité du Cloud : Établissez la feuille de route de la transformation de la sécurité et définissez les règles du cloud pour vos différents niveaux de classification des données.

Contrôle multi-cloud

Comment établir et maintenir le contrôle de la conformité dans le cloud ?

Afin de mettre en avant le fait que les clients doivent garder le contrôle de leur gestion d’accès et de leur chiffrement et de ne pas le confier aux fournisseurs de cloud, c’est le moyen de limiter le verrouillage des fournisseurs de services dans le Cloud. Cela permet ainsi que de pouvoir garder une plus grande confiance (et un meilleur contrôle) sur qui accède à quelles données. Les personnes non autorisées n’accéderont qu’aux données chiffrées (bien entendu, une classification des données est nécessaire pour chiffrer les données selon une approche basée sur les risques, car toutes les données ne sont pas sensibles). En conséquence, cela signifie que la visibilité sur l’utilisation non contrôlée du cloud (Shadow IT, informatique non sanctionnée) est essentielle pour ajouter des contrôles de sécurité ou fournir des alternatives sûres aux utilisateurs finaux et aux métiers.

- Cloud IAM : Protégez et accédez aux données en IaaS, PaaS & SaaS avec une authentification forte >> Evidian IDaaS

- Chiffrement Cloud : Protégez et accédez aux données en IaaS, PaaS & SaaS avec un chiffrement ciblé >> Trustway DataProtect

- Sécurité du cloud hybride : Ajoutez une couche de contrôle de sécurité de bout en bout qui couvre tous les environnements cloud ainsi que l’infrastructure sur site (on-premise).

Sécurité agile

Comment garantir que les applications sont développées et exploitées en toute sécurité dans le cloud ?

La sécurité agile consiste à adopter le DevSecOps , non seulement pour le « Shift Left Security » (pour les vulnérabilités dans le code, pour fournir de l’IAM et le SDK de chiffrement à DevOps, etc.), mais aussi bénéficier du cycle CICD, de l’infrastructure immuable, de l’infrastructure en tant que code et du « Zero Trust » pour mettre en œuvre des contrôles de sécurité plus solides (auparavant non disponibles), automatisés et orchestrés. Cela ouvre de nouvelles frontières pour les risques de sécurité (les modèles de VM, les outils CI / CD et l’API sont la nouvelle ruée vers l’or pour les pirates informatiques). C’est un changement de jeu, les mentalités doivent s’adapter et les équipes de sécurité formées à la sécurité basée sur le cloud.

- Approche DevSecOps : Améliorez la sécurité des applications cloud natives grâce à l’automatisation et à l’intégration avec les processus DevOps

- SOC : Eliminez les angles morts de sécurité grâce à l’automatisation et à l’orchestration. Sécurisez les charges de travail critiques et simplifiez la gestion du cloud hybride >> SOC Security Operation Center

- Cloud Access Security Broker: Voyez quelles données sont partagées avec des tiers via le Cloud et catégorisez automatiquement le niveau de risque via un CASB >> Brochure CASB

Choisir Eviden pour sa gestion & son orchestration de bout en bout

![]()

Partenaire de confiance Européen

Assurer un environnement de cloud sécurisé grâce à un environnement de partenariat couvrant tous les principaux fournisseurs de services cloud

![]()

Propre IP pour l’IAM et le chiffrement

Préparez-vous à l’inattendu avec nos solutions de confiance, garantissant la pleine propriété des produits et une feuille de route maîtrisée

![]()

Capacités de sécurité managées et partenaire mondial majeur

Bénéficiez de l’expérience d’une société d’externalisation mondiale classée 1ère en Europe et 3ème dans le monde sur les MSSP

McAfee et Eviden se sont associés pour fournir un service CASB (Cloud Access Security Broker) combinant les meilleures technologies de McAfee MVISION Cloud et les produits de cybersécurité d’Eviden : Trustway pour la protection des données et Evidian pour la gestion des accès. L’offre combinée garantit aux clients un meilleur contrôle de leurs besoins en chiffrement de données et en gestion des identités et des accès dans leur environnement multi-cloud.

Eviden est désormais le premier partenaire certifié par McAfee SIA pour les produits MVISION Cloud.

Vous avez manqué le webinaire « Sécuriser les accès au cloud » avec la solution Evidian Identity as-a-Service sur la plateforme GCP ?

Regardez maintenant le replay !

Replay >>

Découvrez l’offre Evidian IDaaS >>

Documents

Brochure

Cybersécurité : renforcer la confiance dans le cloud hybride

Le défi de la sécurité du cloud – Le cloud est un facteur clé de la transformation numérique. Il transforme les entreprises, les organisations et les gouvernements, permettant de nouveaux niveaux en terme de vitesse, d’agilité et de convergence.

Livre blanc

CASB : Le « Cloud Control Point » pour une protection continue en temps réel

Aujourd’hui, savez-vous où se trouvent toutes vos données sensibles ? Découvrez dans cette brochure comment un Cloud Access Security Broker (CASB) peut améliorer la sécurité de votre cloud ?

Brochure

Trustway HSM : Sécurité des données et mise en conformité

Conforme, flexible et innovante notre gamme de Hardware Security Module HSM apporte aux entreprises et aux infrastructures critiques la fiabilité et la robustesse d’une architecture innovante conforme aux réglementations les plus strictes.

Livre blanc

Protéger les accès de l’utilisateur nomade

L’accès des utilisateurs nomades aux applications où qu’elles soient est un besoin vital pour l’activité de l’entreprise.

Ce livre blanc décrit le cas d’un opérateur de télécommunication mobile qui en optimisant ses processus internes, a su gérer la croissance de la demande tout en dégageant une marge de plus en plus importante.