IDnomic for users: collaborateurs, clients, citoyens

IDnomic for users assure l‘authentification des personnes physiques pour l’accès aux systèmes d’information et aux e-Services ainsi que pour l’échange d’informations en toute sécurité.

Avec IDnomic for users:

► Renforcer le niveau de sécurité globale du SI en protégeant l’identité des individus et en sécurisant leur parcours numérique

► Concilier sécurité et simplicité d’utilisation, favoriser la mobilité de votre organisation et créez un BYOD (Bring Your Own Device) sécurisé

► Bénéficier des avantages de l’utilisation de carte à puce physique, de l’accessibilité de la carte à puce virtuelle et de jetons pour fournir un niveau plus élevé d’authentification des utilisateurs.

Nous suivre ou nous contacter :

![]()

IDnomic for users : cas d’usage

Accès poste de travail

Sécurisation globale du système d’information, protection

contre le vol de données, accès simple et rapide.

Accéder de manière sécurisée à son poste de travail via authentification forte, combinaison d’au moins deux facteurs indépendants parmi:

Facteur physique : carte à puce, token USB…

Facteur mémoriel : mot de passe, code PIN…

Facteur biométrique : empreinte veineuse…

Accès SI / E-Services

Facilitateur de mobilité, accès automatique sans mot de passe, protection de l’applicatif

et des ressources sensibles.

Accéder de manière sécurisée à une ressource informatique via VPN ou Wifi (authentification forte possible) ou à un applicatif / e-Service en s’authentifiant sans login ou mot de passe.

Échanger une clé symétrique utilisée pour chiffrer et protéger les communications.

Protection E-mail

Sécurisation des e-mails critiques, protection contre le phishing et le spoofing, facilité d’utilisation.

Authentifier l’émetteur et garantir l’intégrité du message envoyé.

Chiffrer les données contenues dans l’email pour s’assurer que seul le destinataire puisse le lire.

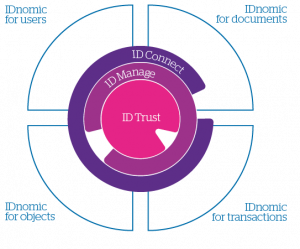

3 briques fonctionnelles modulaires

Au cœur des 4 solutions d’identité numérique, les technologies PKI d’IDnomic se ventilent en 3 briques fonctionnelles modulaires et complémentaires permettant chacune d’assurer une étape dans la délivrance et la gestion de la preuve numérique. Selon les usages, un ou plusieurs modules de chacune de ces 3 briques sont activés.

ID Trust

Cœur de l’offre IDnomic, ID Trust génère et gère la preuve numérique à travers un socle robuste qui répond aux plus fortes exigences de performances et d’attribution de la confiance.

Les modules qui la composent permettent de :

Les modules qui la composent permettent de :

► Créer et gérer les autorités de certification

► Générer les différents types de certificats électroniques

► Emettre les listes de certificats invalidés (révoqués)

► Générer les jetons d’horodatage

► Sauvegarder et récupérer les clés privées (séquestre et recouvrement).

ID Manage

Brique de contrôle des identités, ID Manage pilote l’ensemble de la technologie IDnomic et s’assure de la légitimité de la demande de preuve numérique.

Les modules qui la composent permettent de :

Les modules qui la composent permettent de :

► Gérer la demande de certificats et superviser leurs cycles de vie

► Donner le statut du certificat

► Signer les documents régaliens

► Publier dans un annuaire

► Produire des données de reporting et d’audit.

ID Connect

ID Connect délivre une identité numérique à l’ensemble des équipements et moyens de confiance. Cette brique fonctionnelle connecte le moteur de délivrance de l’identité à son environnement.

Les modules qui la composent permettent de :

Les modules qui la composent permettent de :

► Automatiser la gestion des identités numériques de tous types d’objets et de machines

► Adresser tous les types de mobiles et de PC

► Délivrer l’identité sur supports cryptographiques (cartes à puce physiques et virtuelles) et dans le magasin de certificats Windows

► Attribuer ou supprimer (révoquer) une identité numérique via une IHM ou une API

► Automatiser la vie des certificats Windows.

Déployez les solutions IDnomic

Selon ce que vous souhaitez prendre en charge, nous vous proposons le mode de déploiement adapté à vos besoins. L’offre Licence logicielle vous permet de bénéficier de nos solutions installées dans votre infrastructure, de gagner en autonomie sur la configuration et les divers usages ainsi que de maîtriser votre sécurité localement.

Les organisations doivent fournir des services de sécurité rapidement et à moindre coût comme la signature électronique, l’authentification et la confidentialité des échanges de données. Découvrez l’appliance d’infrastructure de confiance >>

En Cloud quel que soit le mode, vous économisez les coûts d’investissement et d’exploitation d’une infrastructure locale tout en bénéficiant du plus haut niveau d’exigence de sécurité, performance et disponibilité ainsi que d’une garantie d’évolution constante prenant en charge les mises à jour et la maintenance.

► Le Cloud en mode « configuration » vous permet de garder le contrôle de la configuration

► Le Cloud en mode « utilisation » vous aide à vous concentrer sur la sécurisation de vos usages numériques, nous prenons en charge le reste.

Les modes de déploiement

| Licence logicielle | Cloud en mode “configuration” | Cloud en mode “user” | |

|---|---|---|---|

| Simplicité Mise en oeuvre | ✔ | ✔✔ | ✔✔✔ |

| Garanties IDnomic | ✔ | ✔✔ | ✔✔✔ |

| Autonomie Paramétrage | ✔✔✔ | ✔✔ | ✔ |

| Economies IT & people | ✔ | ✔✔ | ✔✔✔ |

Conseil

L’équipe conseil IDnomic vous apporte son expertise et vous aide à appréhender les problématiques de sécurité à chaque étape de votre projet d’équipement, en lien avec vos besoins métier. Bénéficiez de son expérience afin de définir, faire évoluer ou mettre en conformité les moyens de sécurité pour vos utilisateurs, objets, documents ou encore transactions.

► Migrez votre PKI dans le Cloud

► Sécurisez la mobilité de votre entreprise

► Utilisez la biométrie comme moyen d’authentification

► Etendez la sécurité dans vos nouveaux usages

► Optimisez l’exploitation de votre PKI

► Devenez conforme RGS et eIDAS pour la signature électronique

► Sécurisez vos infrastructures IoT

► Protégez vos données et devenez conforme au RGPD.

Service Cloud

Afin de proposer un service de confiance de haut niveau et adapté aux besoins de ses clients, IDnomic met à disposition une infrastructure cloud performante et sécurisée, fondée sur des composants logiciels et matériels, et des procédures auditées, certifiées et labellisées.

► Niveau de sécurité Tier 4 : Les datacenters d’Atos possèdent le meilleur niveau de garantie pour des datacenters et répondent aux plus hauts critères d’exigences

► Nos datacenters sont certifiés conformes au RGS et eIDAS

► Datacenters avec un haut niveau de disponibilité et un plan de reprise d’activité (PRA) à partir d’un second site d’exploitation informatique

► Les solutions d’Dnomic solutions sont en cours de qualification SecNumCloud (le référentiel d‘exigences de l’ANSSI (Agence nationale de la sécurité des systèmes d’information) applicable aux fournisseurs de services de Cloud Computing)

► Les datacenters d’Atos offrent des services de haute qualité, fiables, efficaces et entièrement sécurisés.

Gestion de projet

A travers une expérience forte dans le déploiement de projets d’envergure auprès de grands comptes internationaux, vous bénéficiez d’un savoir-faire et d’un conseil avisés via un unique point de contact qui centralise les actions et assure la synchronisation de l’ensemble des services d’Atos.

Afin de vous garantir le respect des engagements, Atos réalise en amont une analyse de risque qui évalue les points de vigilance au début de votre projet et met en place des points d’étape réguliers pour un suivi rigoureux des jalons.

► Analyse et gestion des risques

► Expertise technique et fonctionnelle

► Connaissances avisées des standards (eIDAS, RGS…)

► Ateliers collaboratifs pour une montée en compétence client et une collaboration fine

► Anticipation des enjeux d’intégration dans l’environnement client

► Procédure de cérémonie des clés éprouvée…

Gestion du secret

Etablir un environnement de confiance au plus proche des usages nécessite une sécurité inviolable de la structure qui permet la génération des identités numériques. Atos garantit ainsi la sécurité des infrastructures qu’elle met en place pour ses clients à travers des séances encadrées par des procédures strictes, dans un environnement de haute sécurité..

La cérémonie des clés est une séance qui encadre les modalités de génération et de conservation d’objets cryptographiques. Ces objets sont générés puis stockés directement dans un équipement cryptographique, le HSM (Hardware Security Module). Cette séance nécessite la présence physique de plusieurs acteurs dont le client, un responsable du respect de la procédure (Security Officer), un opérateur (Key Manager) et des témoins.

La procédure est animée par un maître de cérémonie dans une salle sécurisée et isolée des communications extérieures au sein des locaux d’Atos. A travers des procédures strictes, scénarisées et éprouvées, la cérémonie des clés permet :

► La création et le renouvellement d’autorités de certification

► La création d’ARL – Liste de révocation d’autorités de certification

► La migration d’HSM dans le cadre de fin de vie d’un équipement

► La migration d’une PKI On Premise vers une PKI SaaS IDnomic.

Une fois la cérémonie des clés réalisée, s’effectue alors une séance d’archive des objets cryptographiques dans un espace sécurisé que l’on appelle la mise sous coffre. Les données sont alors sauvegardées de façon protégée et les clients exploitent sereinement le domaine de confiance établi par les services d’Atos.

La cérémonie des clés et la mise sous coffre sont des procédures indispensables pour l’inviolabilité des autorités de certification. Les clients s’assurent de cette manière que les secrets sont générés et conservés dans les règles de l’art et peuvent avoir une véritable confiance dans l’environnement créé par Atos pour leurs usages.

Sûreté des salles

Les locaux d’Atos respectent le plus haut niveau d’exigence de sécurité. Il s’agit de salles dédiées à la conservation des secrets.

Une maîtrise de l’identité des accès

► Contrôle d’accès par authentification forte des personnes habilitées (badge et biométrie)

► Accès aux salles via un double contrôle.

Une détection d’intrusion et surveillance vidéo 24/7

► Surveillance et enregistrement des accès par vidéo

► Alerte en cas d’entrée durant les heures non-autorisées.

Une gestion de la traçabilité des accès

► Enregistrement vidéo

► Conservation des entrées et des sorties pour cette salle.

Support client

IDnomic s’engage à vous offrir la meilleure expérience possible dans l’utilisation de ses solutions, à vous faire bénéficier d’un accompagnement au plus proche de vos besoins et à vous proposer le meilleur support sur les logiciels et les services associés.

Service garanti à chaque instant

Un service téléphonique à 3 niveaux de support qui répond à vos appels toute la journée, sans coupure. Vous bénéficiez d’un portail haute disponibilité et dédié qui permet de signaler vos incidents et échanger avec des équipes dédiées en français et en anglais pour suivre leur résolution. Dans le cadre de sujets critiques les procédures d’escalade sont appliquées pour vous garantir un retour dans les meilleurs délais.

► Horaires : de 9h00 à 18h00 – du lundi au vendredi

► Email et ligne téléphonique

► Plateforme de gestion de services d’assistance

► Support Cloud 24/24h et 7/7j.

Support Cloud 24/7

Nos équipes vous garantissent un service continu et optimisé dans la durée. Ils pilotent pour vous la complète gestion du cycle de vie de l’application et du service (mise à jour logiciel, système d’exploitation, serveur…) ainsi que de l’ensemble des équipements cryptographiques.

Une équipe de Service Delivery Manager, véritable garant de la qualité de service, organise avec vous des comités de pilotage qui permettent d’évoquer les optimisations possibles, les nouveaux besoins et d’apporter de la visibilité sur les performances de la solution mise en œuvre.

Accompagnement centralisé pour un service optimisé

Une plateforme de gestion de services d’assistance qui vous permet une gestion centralisée de vos demandes et besoins sur les logiciels IDnomic :

► Gestion de tickets d’incident, suivi d’avancement et résolution

► Documentation

► Nouvelles versions et mises à jour

► Annonce de nouvelles fonctionnalités

► Accès à la base de connaissances en ligne

► Rapports et statistiques sur les niveaux de service (Cloud uniquement).

Vous disposez également d’un outil de collecte des logs qui permet une analyse rapide et complète des événements. Les équipes IDnomic identifient ainsi rapidement les points de blocage et résolvent efficacement les incidents.

Garantie du cycle de vie des logiciels IDnomic

Les logiciels IDnomic évoluent constamment et proposent de nouvelles fonctionnalités ainsi que de nouvelles compatibilités avec l’écosystème auxquels ils se connectent. Vous bénéficiez des mises à jour et des versions de logiciels les plus récentes à travers notre plateforme de gestion de services d’assistance. IDnomic vous fait bénéficier à tout moment des logiciels les plus sécurisés et les plus stables.

Pour étendre les usages de vos logiciels ou déployer votre service sur toujours plus d’identités numériques, n’hésitez pas à contacter le service commercial.

Formations

La formation professionnelle est aujourd’hui un facteur clé du succès de l’entreprise. Elle permet de développer les compétences des équipes et d’accompagner les changements structurels et organisationnels nécessaires pour relever les défis de l’entreprise.

IDnomic est un Organisme de formation agréé (n° d’agrément : 11 92 19072 92) auprès de la Direction régionale des entreprises, de la concurrence, de la consommation, du travail et de l’emploi d’Île-de-France.

Les formations proposées par IDnomic s’adressent aux responsables de Sécurité / RSSI, exploitants de solution PKI, personnels travaillant dans une entreprise informatique, chefs de projets, architectes / administrateurs systèmes et réseaux…

Documents

Brochure

IDnomic – Solutions d’identité numériques

Avec les solutions d’IDnomic, découvrez quatre solutions d’identité numérique basées sur nos technologies PKI disponibles pour sécuriser toutes vos pratiques numériques, à destination des citoyens, des entreprises, des objets et des machines.

Brochure

IDnomic ID PKI Suite – Plateforme d’identité numérque

ID PKI suite, la plate-forme d’identité numérique d’IDnomic vous aide à protéger les échanges de données numériques et à gérer les informations d’identification stockées dans tout type de dispositif cryptographique, tout en répondant aux critères les plus élevés en matière de sécurité, de qualité et de robustesse.

Brochure

IDnomic – Services et accompagnement

Pour vous aider à placer la confiance numérique au cœur même de votre entreprise, les équipes Atos vous aide à appréhender les problématiques de sécurité à chaque étape de votre projet. Bénéficiez de notre expertise afin de définir, faire évoluer ou mettre en conformité les moyens de sécurité pour vos utilisateurs, objets, documents ou encore transactions.